Análisis de noticias más relevantes de la semana

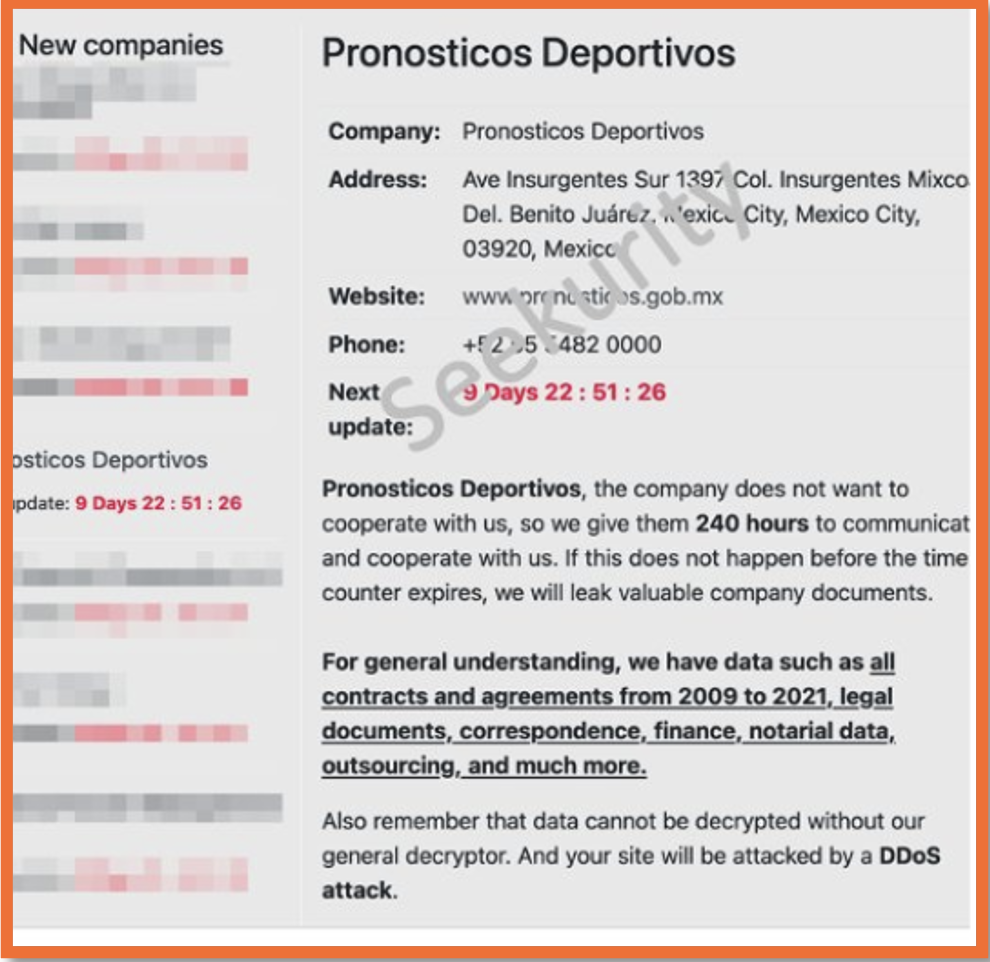

Lotería Nacional (México): En las noticias de esta semana se dio a conocer que el día 27 de mayo se dio un ataque al sistema de la Lotería Nacional, se sabe que se realizó por medio del ransomware Avaddon, los ciberdelincuentes indicaron que ante la negativa de cooperación se dio un ultimátum de 240 horas para ponerse en contacto o de lo contrario los datos serán filtrados, además se amenazo con realizar un ataque de negación de servicio, antes esto la Lotería Nacional indicó que se había implementado un plan de renovación y depuración lo que había generado intermitencia en las áreas administrativas y operativas, así también ante la amenaza del ataque de negación de servicio, la lotería nacional bloqueo las comunicaciones desde el exterior del país como medida precautoria, en el portal de los ciberdelincuentes se encuentra la información que poseen y se publicaron más de 10 documentos internos con información de pagos, pólizas, contratos, pedidos, entre otros.

Imagen del sitio del grupo criminal donde indica que esta en posesión de información de la Lotería Nacional

URL de nota: Lotería nacional sufre ciberataque

URL de nota: Ante ataque no se emiten comentarios en Lotería Nacional

URL de nota: Ciberataque a la Lotería Nacional

URL a twitter: https://twitter.com/hiramcoop/status/1398086949001433089

Banco inmobiliario: Los hackers robaron 250GB de información y se encuentra disponibles en la dark web, el costo es de mil dólares, se indica que la institución sufrió este ataque a inicios del año por medio del ransomware “REvil”, la información se publicó en el sitio “Happy Blog” entre los datos que tienen en posesión los hackers se encuentran datos de clientes con copias del INE o pasaportes, así como convenios de pago otorgados por la contingencia sanitaria del COVID-19, en el sitio “Dark Leak Market” se vende esta información y se puede tener un “prueba” de la información por 200 dólares.

URL a la nota: Datos del Banco Inmobiliario

3 en 1 Ransomware: En una investigación hecha por Microsoft se ha detectado que ahora se utilizan 3 técnicas para los ataques de los cibercriminales, en los cuales el fin es robar los datos personales pero se disfraza de ransomware, este malware se identifica como STRRAAT, el cual utiliza técnicas de phishing para, a través de un correo que hace referencia a una transferencia no completada buscan instalar un troyano para robar los datos, sin embargo se hace pasar como un ransomware para distraer la atención.

URL a la nota: Ataque informático 3 en 1 (Phishing, ransomware y troyano)

Suplantación de Windows Defender: Se ha identificado que se está haciendo uso de las notificaciones automáticas para engañar a los usuarios para que tomen una acción de “seguridad”, la cual busca engañarlos para instalar software malicioso, en un ejemplo reciente utilizando tácticas de ingeniería social se busca engañar a los usuarios para que instalen una actualización falsa de Windows Defender, una ventana emergente en la bandeja informa al usuario de una actualización de Windows Defender, la cual lleva a un sitio falso.

URL a la nota: Suplantación de actualización de Windows Defender

VMware: Se ha dado a conocer una vulnerabilidad de código remoto en vCenter Server, la cual es una herramienta utilizada para administrar la virtualización en centros de datos, un aviso de VMware indicó que los equipos que utilizan vCenter que usan configuraciones predeterminadas tienen un error que, en muchas redes, permite la ejecución de código malicioso cuando las máquinas son accesibles en un puerto que está expuesto a Internet, la vulnerabilidad se identifica con el CVE-2021-21985 y es clasificada como critica con una puntuación de 9.8 sobre 10.

URL a la nota: Vulnerabilidad en VMware con severidad de 9.8/10