Disaster Recovery más verde

[vc_row][vc_column][vc_column_text] Redujimos nuestra huella de carbono por consumo de energía eléctrica a menos de la mitad

Categoria:

[vc_row][vc_column][vc_column_text] Redujimos nuestra huella de carbono por consumo de energía eléctrica a menos de la mitad

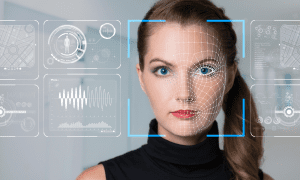

En el mundo digital de hoy, las cuentas privilegiadas, las credenciales y los secretos están en todas partes: en las instalaciones, en la nube, en los puntos finales y en todos los entornos DevOps. Las infracciones de seguridad de datos confidenciales que van desde registros de clientes hasta propiedad intelectual con frecuencia involucran el uso de credenciales privilegiadas robadas.

Ya no se trata de ciencia ficción. El método más seguro al día de hoy consiste en la biometría pues permite la autenticación inequívoca de la identidad. Contribuyendo a reducir los ataques informáticos relacionados con la identidad y fortaleciendo la seguridad de los sistemas.

Ya no se trata de ciencia ficción. El método más seguro al día de hoy consiste en la biometría pues permite la autenticación inequívoca de la identidad. Contribuyendo a reducir los ataques informáticos relacionados con la identidad y fortaleciendo la seguridad de los sistemas.

[vc_row][vc_column][vc_column_text] En días pasados, Disaster Recovery fue reconocida como una de las mejores empresas para trabajar

[vc_row][vc_column][vc_column_text] El nuevo acuerdo amplía los servicios y productos que se van a ofrecer de forma

[vc_row][vc_column][vc_column_text] Toda empresa que solicite a sus clientes y/o usuarios información personal tiene que contar con

¿Deseas reducir las noticias más recientes?

Trabajamos 24/7 para proteger al mundo de ataques, robos y uso indebido de información, desde un correo electrónico malicioso, una operación bancaria no identificada, hasta algún intruso a información privada o a recuperar la operación de una empresa ante una contingencia.

Mitigamos todos los riesgos de seguridad en cualquier tipo de infraestructura, dispositivo, identidad, información o recurso tecnológico.

© 2024. Lea nuestra Política de privacidad para más información.